Séance du 03/12/13

03/12/2013 00:00

I - L'Interpréteur de commandes

Un interpréteur de commandes (CLI pour Command-line interpreter en anglais), est un programme faisant partie des composants de base d'un système d'exploitation. Sa fonction est d'interpréter les commandes qu'un utilisateur tape au clavier dans l'interface en ligne de commande. Sous Windows, cet interpréteur est le programme cmd qui est un fichier exécutable.

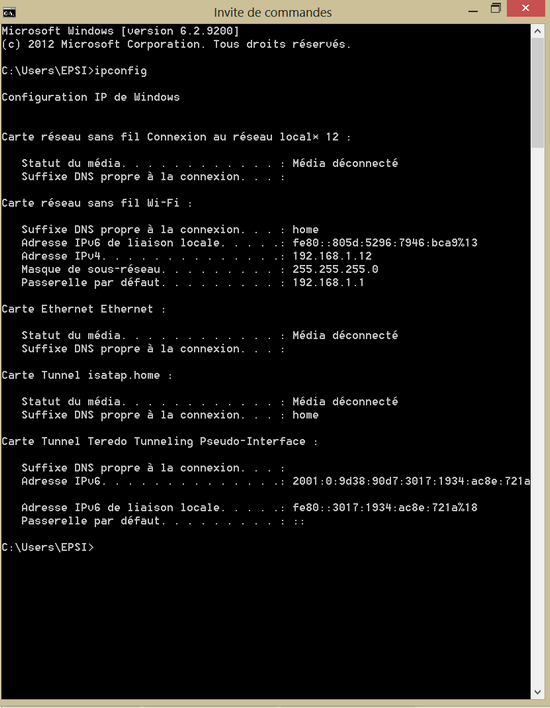

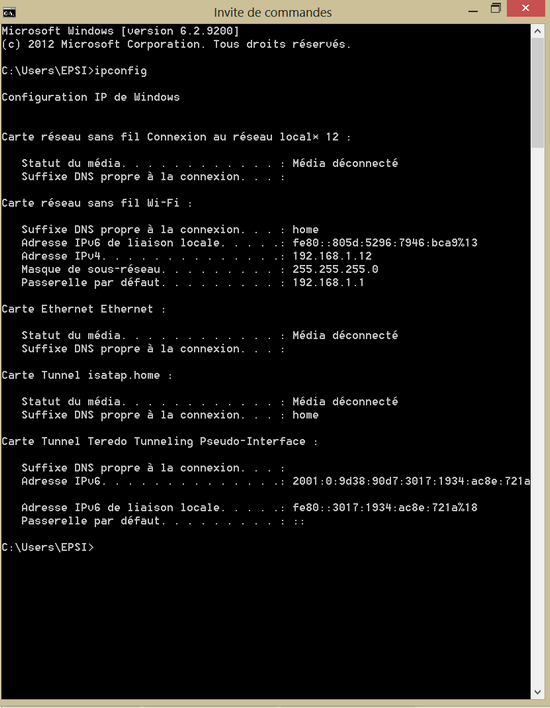

• IPconfig

IPconfig est une des nombreuses commandes que l'on peut effectuer à partir de notre invite de commande. Elle permet d'afficher et de modifier la configuration réseau d'un PC. Elle affiche : le nom de l'hôte (le PC local), le domaine d'appartenance, et pour chaque interface : le type d'interface, l'adresse physique (adresse MAC), l'adresse IPv4, IPv6, le masque de sous-réseau, l'adresse de la passerelle, les adresses des DNS, un indicateur (DHCP activé) non/oui selon que l'adresse est fixe (imposée par l'utilisateur) ou dynamique (donnée par un serveur DHCP).

On l'exécute en appelant une console en ligne de commande (en tapant cmd dans Exécuter du menu démarrer ou par le menu "démarrer"→ tous les programmes → accessoires → invite de commandes. Sous Windows 8, il suffit de cliquer sur rechercher dans le menu flottant à droite et de taper "invite de commande", puis de cliquer sur le programme trouvé par la fonction.).

Pour obtenir plus d'informations sur la situation du réseau, on peut taper "ipconfig/all".

• Ping

Le ping est une autre des commandes possibles à partir du cmd permettant de tester l'accessibilité d'une autre machine à travers un réseau IP. La commande mesure également le temps mis pour recevoir une réponse, appelé round-trip time (temps aller-retour). Ping utilise une requête ICMP Echo et attend une réponse Echo reply. L'envoi est répété pour des fins statistiques : déterminer le taux de paquet perdu et le délai moyen. Un délai élevé et variable ou un taux de paquet perdu non nul peut s'expliquer par un problème de congestion dans le réseau, un problème de qualité sur un lien ou un problème de performance affectant le système cible.

Des commandes avancées de ping permettent d'effectuer le test avec des tailles de paquets variables et de le répéter un certain nombre de fois. Il est parfois possible de lancer de nombreux paquets sans attendre de réponse (flood ping), ce qui peut constituer une attaque par déni de service si la machine de destination ou le réseau intermédiaire est submergé.

Certains pare-feux bloquent les paquets ICMP Echo, rendant la commande inopérante.

II - Protocole DHCP :

• Définition :

DHCP signifie Dynamic Host Configuration Protocol. Il s'agit d'un protocole qui permet à un ordinateur qui se connecte sur un réseau d'obtenir dynamiquement (c'est-à-dire sans intervention particulière) sa configuration (principalement, sa configuration réseau). Vous n'avez qu'à spécifier à l'ordinateur de se trouver une adresse IP tout seul par DHCP. Le but principal étant la simplification de l'administration d'un réseau.

Le protocole DHCP sert principalement à distribuer des adresses IP sur un réseau, mais il a été conçu au départ comme complément au protocole BOOTP (Bootstrap Protocol) qui est utilisé par exemple lorsque l'on installe une machine à travers un réseau (BOOTP est utilisé en étroite collaboration avec un serveur TFTP sur lequel le client va trouver les fichiers à charger et à copier sur le disque dur). Un serveur DHCP peut renvoyer des paramètres BOOTP ou de configuration propres à un hôte donné.

• Fonctionnement :

Il faut dans un premier temps un serveur DHCP qui distribue des adresses IP. Cette machine va servir de base pour toutes les requêtes DHCP, aussi elle doit avoir une adresse IP fixe. Dans un réseau, on peut donc n'avoir qu'une seule machine avec adresse IP fixe, le serveur DHCP.

Le mécanisme de base de la communication est BOOTP (avec trame UDP). Quand une machine est démarrée, elle n'a aucune information sur sa configuration réseau, et surtout, l'utilisateur ne doit rien faire de particulier pour trouver une adresse IP. Pour faire ça, la technique utilisée est le broadcast : pour trouver et dialoguer avec un serveur DHCP, la machine va simplement émettre un paquet spécial de broadcast (broadcast sur 255.255.255.255 avec d'autres informations comme le type de requête, les ports de connexion...) sur le réseau local. Lorsque le serveur DHCP recevra le paquet de broadcast, il renverra un autre paquet de broadcast (n'oubliez pas que le client n'a pas forcement son adresse IP et que donc il n'est pas joignable directement) contenant toutes les informations requises pour le client.

(sources : www.commentçamarche.net)

III - Les bornes Wi-Fi :

• Qu'est-ce qu'une borne Wi-Fi ?

Une borne est un matériel qui donne accès à un réseau sans fil Wi-Fi permettant aux utilisateurs de terminaux mobiles de se connecter à internet. L'accès fourni peut être gratuit ou payant pour l'utilisateur. Afin de sécuriser l'accès à une borne, on utilise ce que l'on appelle des "clés". Il existe deux types de clés : les clés WEP (Wired Equivalent Privacy) et les clés WPA (WiFi Protected Access).

La solution WEP a été le premier protocole a avoir été mis en place pour sécuriser les réseaux sans fil de type Wi-FI mais présentait de trop grandes faiblesses, à tel point qu'elle a été surnommée "Weak Encryption Protocol" (qui signifie littéralement : "Protocole de Cryptage Faible").

Elle a donc vite été remplacée par la solution de sécurité WPA puis WPA2 qui ont su combler les lacunes du WEP.

• Prendre le contrôle d'une borne Wi-Fi :

Pour prendre le contrôle d'une borne Wi-Fi, il est nécessaire de changer manuellement notre adresse IPv4. Pour cela, il suffit de se rendre dans son panneau de configuration, d'ouvrir le Centre Réseau et partage et de cliquer sur "Modifier les paramètres de la carte". Une fois ceci fait, il est possible de voir ses différentes connexions au réseau comme le réseau Ethernet ou Wi-Fi. On accède à notre configuration IPv4 par un clique droit sur notre réseau Wi-Fi et en sélectionnant ses Propriétés. Il faut ensuite entrer manuellement l'adresse IP souhaitée avec son masque de sous réseau ainsi que sa passerelle par défaut.

Le masque de sous-réseau permet de distinguer la partie de l'adresse utilisée pour le routage et celle utilisable pour numéroter des interfaces. Un sous-réseau correspond typiquement à un réseau local sous-jacent.

Les passerelles par défaut jouent un rôle important dans le réseau TCP/IP. Elles proposent un itinéraire par défaut pour les hôtes TCP/IP à utiliser lors de la communication avec d'autres hôtes sur des réseaux distants. C'est en effet la première borne avec laquelle on communique.

Pour accéder à la borne Wi-Fi souhaitée, il est nécessaire de posséder des informations de bases comme son adresse IP, l'identifiant et le mot de passe. Ainsi il sera possible de mettre notre adresse IP sous le même réseau que celui de la borne. La passerelle par défaut doit être l'adresse de la borne, et le masque de sous-réseau doit être 255.255.255.0.

Une fois que toutes les informations sont correctement remplies dans notre configuration IPv4, il ne reste plus qu'à désactiver/activer notre carte réseau Wi-FI et d'entrer le mot de passe de la borne pour pouvoir en prendre le contrôle.